hosts.allow 及hosts.deny

這兩個檔案是用來控制哪些網域可以使用inetd.conf所提供的service

如pop3、ftp及imap等。hosts.allow代表允許使用,hostsd.eny代表拒絕使用

要使用這兩個服務,必須安裝TCP Wrappers ,CentOS一般預設就會安裝

而TCP Wrappers 主要是保護該服務內容含有有 libwrap 函式庫 (Library)

即可受到 TCP Wrappers 保護,因此可以做為SSH安全 設定

Step1

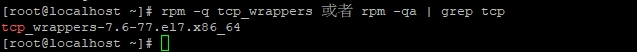

察看是否具有 tcp_wrappers 套件

(以CentOS為例)

LINUX系統目前都有默認安裝tcp_wrappers

rpm -q tcp_wrappers 或者 rpm -qa | grep tcp

Step2

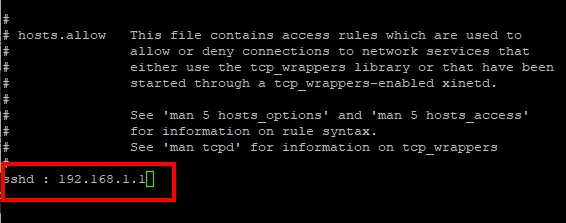

設定允許SSH登入的IP

( /etc/hosts.allow )

編輯vi/etc/hosts.allow文件,輸入指令

格式為 sshd : 允許IP

例: 允許192.168.1.1 SSH登入

sshd : 192.168.1.1

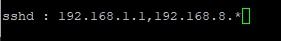

例2:允許192.168.1.1及192.168.8.* SSH登入(用逗號區隔IP)

sshd : 192.168.1.1,192.168.8.*

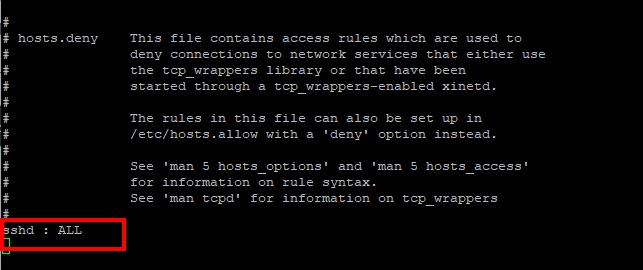

Step3

設定不允許SSH登入的IP

( /etc/hosts.deny )

規則上 /etc/hosts.allow 會先被讀取,

所以 /etc/hosts.allow 的設定會優先於 /etc/hosts.deny

因此只要將deny,設定為ALL,就等於全部禁止

只開放允許進入的IP連線

有關其他用法可以參考

https://linux.die.net/man/5/hosts.allow